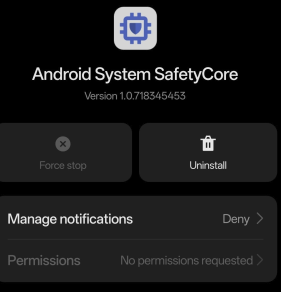

Ich habe vor kurzem in einer meiner Technikgruppen im Matrix-Netzwerk von einer neuen App gehört, die plötzlich auf vielen Android-Geräten auftaucht: Android System SafetyCore. ❓

Zuerst war die Verwirrung groß – einige vermuteten Schadsoftware, andere dachten an ein fehlerhaftes Update. Doch schnell stellte sich heraus: Es handelt sich nicht um irgendeinen dubiosen Download, sondern um eine von Google selbst installierte System-App, die ohne sichtbare Ankündigung auf die Geräte gelangt ist.

Und genau hier beginnt das Problem: Wenn ein Unternehmen wie Google im Hintergrund Funktionen verteilt, die tief ins System eingreifen, dann stellt sich unweigerlich die Frage – ist das wirklich nur Sicherheit oder auch Kontrolle?

Was macht die App eigentlich? 🔍

SafetyCore ist ein unsichtbarer Systemdienst, der tief im Android-System verankert wird. Er dient als Infrastruktur für maschinelles Lernen direkt auf dem Gerät. Google selbst erklärt, dass die App zunächst für Google Messages genutzt wird – dort sollen Bilder automatisch erkannt werden, die potenziell sensible Inhalte enthalten, etwa Nacktbilder.

Das Prinzip sieht so aus:

- Empfangen Sie ein Bild mit möglichen „sensiblen Inhalten“, wird es zunächst verschwommen angezeigt.

- Sie bekommen eine Warnung ⚠️ mit Infos und Hilfsressourcen.

- Sie entscheiden, ob Sie das Bild trotzdem ansehen oder lieber blockieren.

- Auch beim Versenden prüft die Funktion, ob das Bild Nacktheit enthält – dann erhalten Sie ebenfalls einen Hinweis.

💡 Laut Google erfolgt diese Analyse ausschließlich auf Ihrem Gerät (on-device), die Bilder werden also nicht an Server übertragen. Technisch gesehen stellt SafetyCore nur die „Erkennungs-Module“ bereit, die von anderen Apps wie Messages genutzt werden können.

Geplant ist außerdem, dass SafetyCore künftig noch weitere Funktionen unterstützt, etwa:

- Erkennung gefährlicher Links in Chats

- Blockieren von Nachrichten unbekannter internationaler Absender

- Klassifizierung von Inhalten als Spam, Betrug oder Malware

Warum ich das problematisch finde ⚠️

- Installation ohne Zustimmung

SafetyCore wurde automatisch installiert, ohne dass ich vorher gefragt oder informiert wurde. - Mangelnde Transparenz

Google erklärte nur in einem Blogpost, was es mit der App auf sich hat – die meisten Nutzer erfuhren erst davon, als sie die App in ihrer System-App-Liste sahen. ❗ - Potenzial für Machtmissbrauch

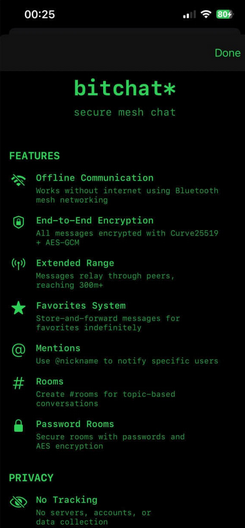

Auch wenn Google betont, dass keine Daten an Server gesendet werden, könnte sich das in Zukunft ändern. Die technische Grundlage wäre bereits vorhanden. - Aushebelung von Ende-zu-Ende-Verschlüsselung

Theoretisch kann eine App wie SafetyCore die Grundidee der Ende-zu-Ende-Verschlüsselung untergraben. Denn Inhalte werden bereits vor dem Versand auf dem Gerät überprüft. Zwar bleibt die Verschlüsselung technisch bestehen – aber wenn Nachrichten oder Bilder noch vor der Verschlüsselung durch ein System analysiert werden, ist die eigentliche Schutzwirkung geschwächt. 🔒 - Einschränkung der persönlichen Freiheit

Mein Handy gehört mir. Es sollte nicht ungefragt Apps bekommen, die meine Inhalte durchleuchten – auch wenn es nur „zu meinem Schutz“ ist. 🛑 - Datenschutzrechtliche Bedenken

In Europa gilt die DSGVO. Einfach eine App stillschweigend installieren, die sensible Inhalte filtert, passt für mich nicht zu Transparenz und Einwilligung. 🇪🇺

Was sagt die Community? 💬

Die Reaktionen fallen gespalten aus:

- Einige sehen SafetyCore als sinnvolles Tool gegen Betrugsmaschen und unerwünschte Inhalte.

- Andere vergleichen es mit Spyware, weil es sich ohne Vorwarnung installiert und tief ins System integriert.

- Besonders interessant: GrapheneOS, ein alternatives Android-System für Google Pixel Geräte, das konsequent auf Sicherheit und Privatsphäre setzt (siehe Blogbeitrag hier) installiert SafetyCore gar nicht erst.

Die Entwickler betonen, dass SafetyCore zwar zur Klassifizierung von Spam, Malware oder Phishing gedacht sei, nicht aber zur Meldung illegaler Inhalte. Gerade diese Abgrenzung sei entscheidend, um Privatsphäre zu schützen und Fehlalarme zu vermeiden.

Was Sie tun können 🛠️

- App finden: Einstellungen → Apps → Alle Apps → System-Apps anzeigen → „SafetyCore“ suchen

- Deaktivieren: In vielen Fällen können Sie die App zumindest deaktivieren oder Updates entfernen.

- Wachsam bleiben: SafetyCore kann über Updates zurückkehren.

Fazit ✍️

Ich finde: Sicherheit ist wichtig – aber nicht auf Kosten von Freiheit und Privatsphäre.

SafetyCore mag gut gemeint sein, doch die intransparente Einführung sorgt bei mir für Misstrauen.

Während Systeme wie GrapheneOS bewusst auf solche stillen Eingriffe verzichten und den Nutzern volle Kontrolle geben, installiert Google im Hintergrund eine App, die Inhalte analysiert – egal wie lokal das angeblich geschieht.

Besonders kritisch sehe ich die Tatsache, dass dadurch Ende-zu-Ende-Verschlüsselung praktisch geschwächt wird: Wenn Inhalte bereits vor der Verschlüsselung gefiltert werden, wird die eigentliche Schutzidee ausgehöhlt.

Ihr Smartphone sollte Ihr Raum der Selbstbestimmung bleiben – und nicht zur Blackbox werden, in der Funktionen ohne Ihre Zustimmung aktiviert werden.